新的 Apache Active MQ 漏洞可能导致隐蔽攻击 媒体

Apache ActiveMQ 高危漏洞概述

关键要点

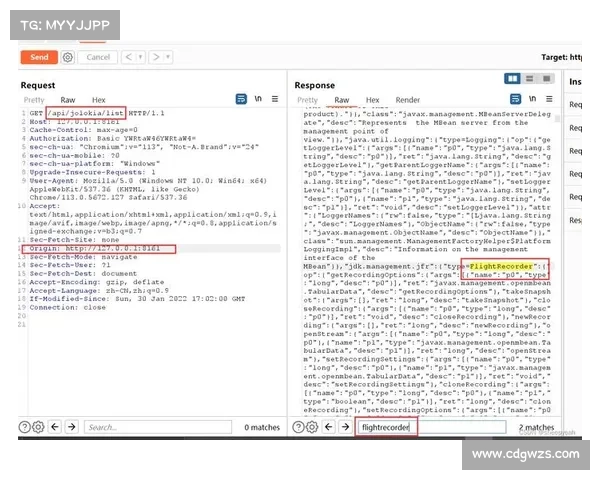

Apache ActiveMQ 存在严重漏洞,标识为 CVE202346604。该漏洞可被利用以从内存中执行任意代码。新的概念性攻击利用了 FileSystemXmlApplicationContext 类,而非传统的 ClassPathXmlApplicationContext。攻击者可以采用隐藏的攻击方式进行渗透。建议尽快修补漏洞并将 ActiveMQ 服务器从互联网中移除。根据 The Hacker News 的报告,易受攻击的 Apache ActiveMQ 实例受到了一个严重程度最高的漏洞影响,编号为 CVE202346604。该漏洞可能被利用来通过新的概念性攻击实现内存中的任意代码执行。以往针对该漏洞的攻击主要利用了 ActiveMQ 的 ClassPathXmlApplicationContext 类,以便装载恶意的 XML bean 配置文件并实现远程代码执行。

然而,VulnCheck 的研究人员指出,使用 FileSystemXmlApplicationContext 类和自定义 SpEL 表达式的攻击,同样可以产生相同结果,而无需将他们的工具存储到磁盘上。然而,这种攻击会提示异常消息,需采取额外措施以确保恶意活动的隐蔽性。VulnCheck 的首席技术官 Jacob Baines 表示:“现在我们知道攻击者可以利用 CVE202346604 进行隐秘攻击,这使得修补你的 ActiveMQ 服务器变得更加重要,理想情况下应将其完全移出互联网。”

建议 及时更新 Apache ActiveMQ 服务器补丁。 考虑将服务器迁移至安全的内部网络中,降低外部攻击风险。

漏洞信息详情漏洞编号CVE202346604漏洞类型任意代码执行受影响组件Apache ActiveMQ攻击方法FileSystemXmlApplicationContext隐蔽攻击支持

漏洞信息详情漏洞编号CVE202346604漏洞类型任意代码执行受影响组件Apache ActiveMQ攻击方法FileSystemXmlApplicationContext隐蔽攻击支持相关链接

更多关于 CVE202346604 的信息通过积极采取安全措施和及时的漏洞修补,可以减少组织受到此类攻击的风险,并保护敏感信息。

黑洞加速器