感谢人工智能和一些创意,网络钓鱼攻击发展以绕过常见防御措施 媒体

网络钓鱼攻击的演变和新趋势

关键要点

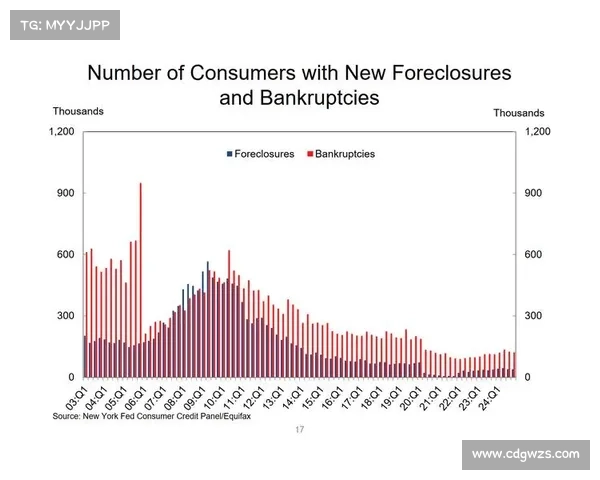

网络钓鱼攻击的工具和技术正在迅速演变,攻击者不断采用新策略。Zscaler的报告显示,暗网市场中的网络钓鱼工具增加,以及生成式人工智能的使用率提高。这些变化使得企业用户更容易受害,数据泄露和勒索攻击的风险加大。网络安全领域有一个不变的真理,那就是攻击者总是在不断演变其战术。尤其是在网络钓鱼攻击方面,今年也不例外。Zscaler最近发布的Zscaler ThreatLabz钓鱼报告 突出了钓鱼攻击工具和技术的几项重要变化。

梯子加速器报告中识别出两个特别明显的趋势。首先,暗网市场中可用的钓鱼工具数量增加。其次,使用生成式人工智能工具的次数增多,这使得威胁行为者可以迅速制定更具针对性的钓鱼活动。研究人员担心这种“民主化”趋势会导致更多企业用户点击恶意链接,从而导致更多的凭证被盗、数据泄露和勒索攻击。

“我们的目标是研究我们在2022年看到的所有活动,并比较年度变化,”Zscaler的全球首席信息安全官兼安全研究总监Deepen Desai解释道。“威胁行为者如何改变他们的工具、战术和程序?为什么我们看到这么多这些攻击变得成功?”他这样提问。

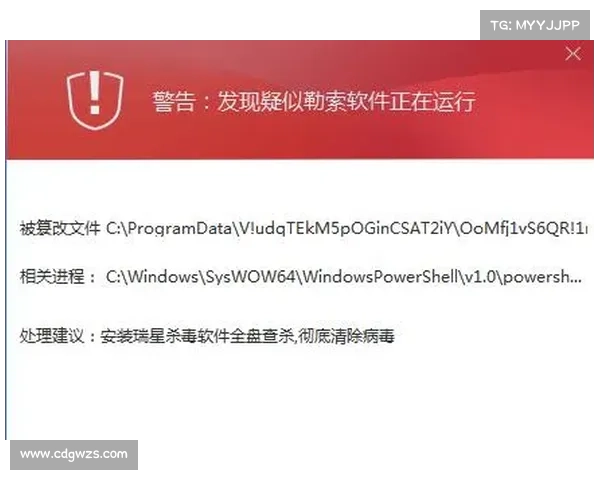

网络钓鱼仍然是需要密切监测的关键风险,因为它通常是网络攻击和数据泄露的起点。“无论是勒索软件,信息窃取者,还是国家级攻击,都是从钓鱼开始的。威胁行为者想要建立初步立足点,”Desai说。

今年,与之前的报告相比,网络钓鱼攻击量增加了47,这表明生成式人工智能工具可能已经推动了钓鱼攻击的数量。“利用机器学习进行部分攻击正在上升,”Desai指出。

从攻击者所利用的品牌来看,微软仍然是首要目标。

AI正在民主化复杂攻击技术

Desai解释了罪犯如何参与一个复杂的价值链,涵盖多个专业领域。例如,使用钓鱼攻击获得终端访问权限的威胁行为者,并不一定是会利用该访问权限实施其他网络犯罪的攻击者。“帮派会建立初步立足点,然后将该访问权限出售给下一级操作员,后者会利用该访问实现他们的目标,”Desai说道。

谈到适应环境变化,几年前企业大规模采用了多因素认证。而攻击者随后也进化了。Zscaler发现现有的中间人攻击,这帮助罪犯绕过更健全的多因素身份验证措施。在中间人攻击中,罪犯实际上置身于身份验证过程中,捕获一次性密码或令牌,以访问目标应用程序或服务。

虽然攻击者可能以新的方式使用人工智能,并增加使用直接介入身份验证过程的攻击技术以成功侵入受害者,但某些事情并没有改变。其中一个在钓鱼攻击中的恒定元素是社交工程技术。

Zscaler的报告发现,攻击者转向了更多以短信和语音邮件为主题的钓鱼活动。这分别被称为“smishing”和“vishing”攻击。为了让员工点击其中的链接,攻击者会使用公司高管如首席执行官的精准语音录音,请求员工采取某些行动,而这些行动实际上是无意中助力攻击者的目标。“在许多情况下,他们就是这样获得成功的,”Desai说。

作者:George V Hulme